Dans cet article, nous allons voir comment activer les options Device Writeback et Hybrid Azure AD Join avec l’assistant Azure AD Connect… Mais avant ça, quelques explications… 🙂

Préambule

Si vous cherchez à simplifier votre informatique, vous avez peut-être opté pour Office 365 et/ou Azure qui permettent des bénéficier de nombreux services Microsoft – sans pour autant avoir à gérer les serveurs et l’infrastructure sous-jacente.

Dans le cas où vous disposez des solutions Cloud de Microsoft alors vous utilisez ce que l’on appelle un Tenant. Cela représente votre organisation avec ces utilisateurs, périphériques et plus largement toutes ses ressources. C’est ce dernier qui vous permet d’accéder aux services Microsoft (Exchange Online, SharePoint Online, Azure, etc.).

Pour chaque tenant et indépendamment des services que vous utilisez, vous disposez également d’un annuaire Azure Active Directory. C’est dans cet annuaire que se trouvent vos ressources, il peut s’agir :

- de comptes utilisateurs ;

- de groupes ;

- de devices (tablette, smartphone, postes, serveurs) ;

- Et bien d’autres choses…

Azure Active Directory vs. Active Directory

Mais un Azure Active Directory n’a rien à voir avec l’Active Directory disponible comme rôle au sein de Windows Server que vous connaissez probablement déjà. Mais je ne m’attarderai pas sur les différences dans cet article. Plus d’infos ici (en français) et également sur ce lien (en anglais).

Heureusement, il n’est pas nécessaire de recréer l’ensemble des comptes et groupes de votre Active Directory local pour bénéficier des services Cloud de Microsoft. Vous pouvez utiliser le composant appelé Azure AD Connect qui permet de synchroniser votre AD on-prem vers Azure Active Directory.

A partir de ce moment, on dénombre 3 types d’identités possibles puisque vos comptes et groupes peuvent être :

- Locaux, connus uniquement de votre Active Directory local.

- Hybrides ou synchronisés. Dans ce cas, ils sont connus de votre Active Directory local mais apparaissent également au sein d’Azure Active Directory pour être utilisés avec les services Azure et/ou Office 365.

- Cloud. Le compte ou groupe est créé uniquement dans Azure Active Directory. Votre AD local n’en a pas la connaissance. Il ne vous permet que d’accéder à des ressources Cloud.

Ce qui est vrai pour les identités l’est également pour vos appareils : ordinateurs fixes, portables, terminaux mobiles (tablettes ou smartphones).

Pour les périphériques (ou devices) on peut donc avoir les scénarios suivants :

- Les appareils sont inscrits sur Azure Active Directory. Il s’agit généralement de terminaux mobiles personnels connectés à un compte Microsoft personnel ou à un autre compte local.

- Les appareils sont joints à Azure Active Directory. Dans ce cas, les terminaux mobiles appartiennent à une organisation et sont connectés avec un compte Azure AD appartenant à cette organisation. Ils existent donc uniquement dans le Cloud.

- Et enfin, les appareils peuvent être joints à Azure AD Hybride ou Hybrid Azure AD Join. Dans ce dernier cas, les appareils appartiennent à une organisation et sont connectés avec un compte Azure AD appartenant à cette dernière. Ils existent donc dans le Cloud mais également en local au sein de votre Active Directory on-prem.

L’intérêt derrière cela c’est la façon dont on peut gérer ces terminaux mobiles. Les postes ou serveurs membre de votre AD local peuvent être gérés par SCCM et/ou GPO. Les terminaux mobiles joints à Azure Active Directory peuvent être gérés avec la solution MDM de Microsoft : Intune.

Mieux encore, dans le cas d’Azure AD Hybrid Join, les devices pourront être gérés par SCCM, GPO ainsi que par Intune. Ce qui offre à termes encore plus de possibilités de contrôles… Le meilleur des 2 mondes donc. 🙂

Plus d’informations sur le site officiel de Microsoft.

Activation du Device Writeback

Vous connaissez peut-être déjà l’option appelée Password Writeback permettant de pouvoir réécrire les mots de passe changés depuis le Cloud vers votre infrastructure Active Directory locale.

Je vous propose de voir comment activer l’option Device Writeback afin d’avoir la visibilité de vos devices Azure Active Directory directement au sein de votre AD local.

Pour ce faire, relancez l’assistant Azure AD Connect et suivez les indications ci-dessous. Par défaut, vous ne pouvez pas activer cette option sans avoir déployé les prérequis nécessaires.

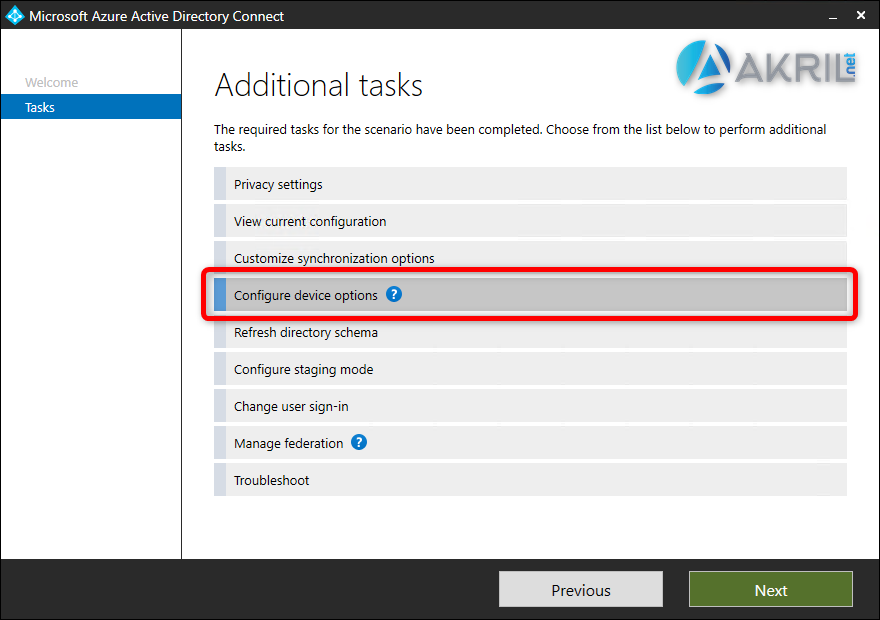

Choisissez l’option Configure device options. Cliquez sur Next.

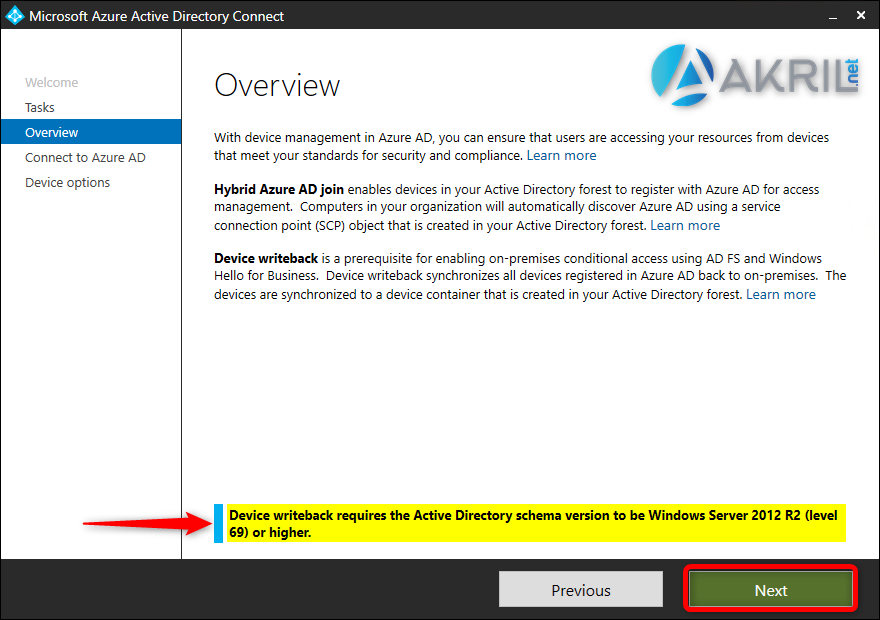

Notez que vous devez disposer d’un schéma Active Directory équivalent au minimum à Windows Server 2012 R2 – level 69 (ou plus récent).

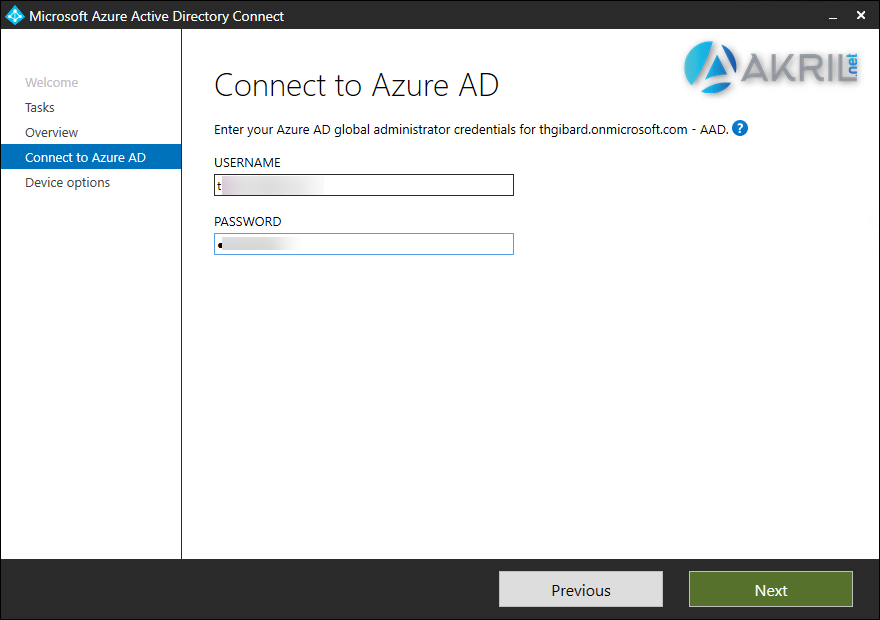

Identifiez-vous sur votre tenant avec un compte Global Administrator.

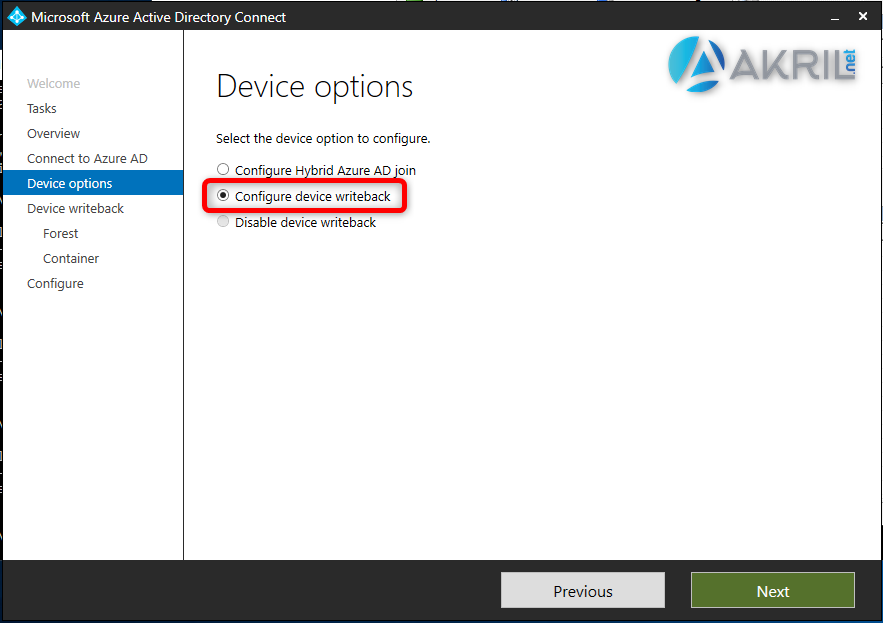

Choisissez l’option Configure device writeback.

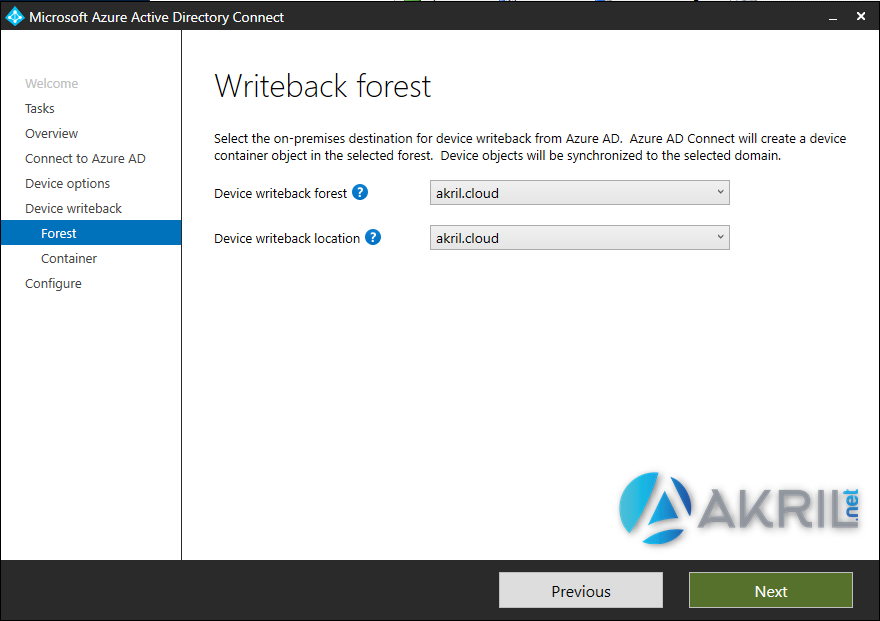

Dans mon cas, je dispose d’un mono-forêt / mono-domaine donc aucun doute possible sur la configuration ci-dessus.

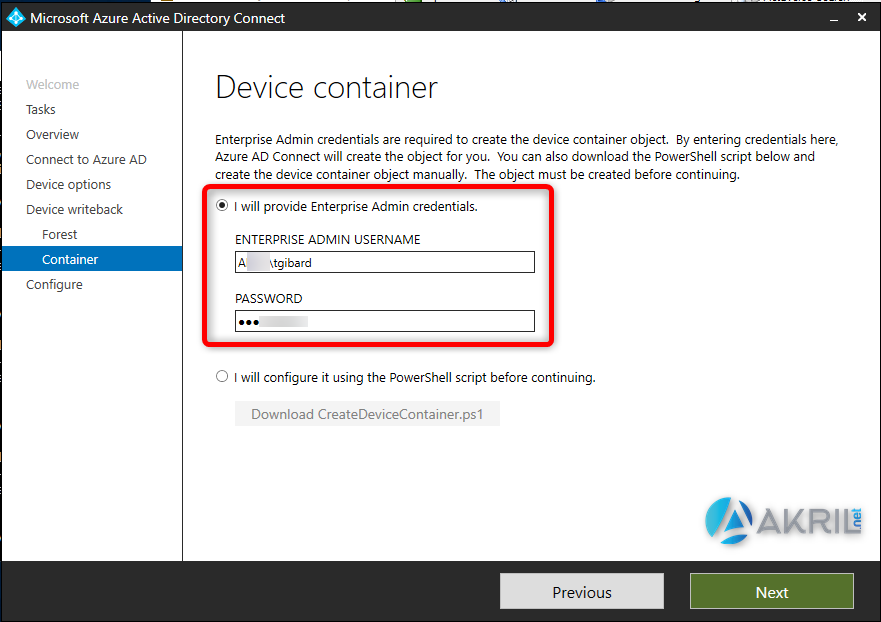

A ce moment-là, 2 possibilités :

- L’assistant va devoir procéder à des changements au sein de votre domaine et notamment créer une nouvelle Organizational Unit. Le plus simple et de s’identifier avec un compte Enterprise Administrator pour que l’assistant réalise lui-même les modifications nécessaires.

- Si ce n’est pas possible pour vous, dirigiez-vous sur la 2nde option et demandez à un Enterprise Administrator d’exécuter ce script au sein de votre forêt. Puis revenez sur l’assistant une fois que c’est fait.

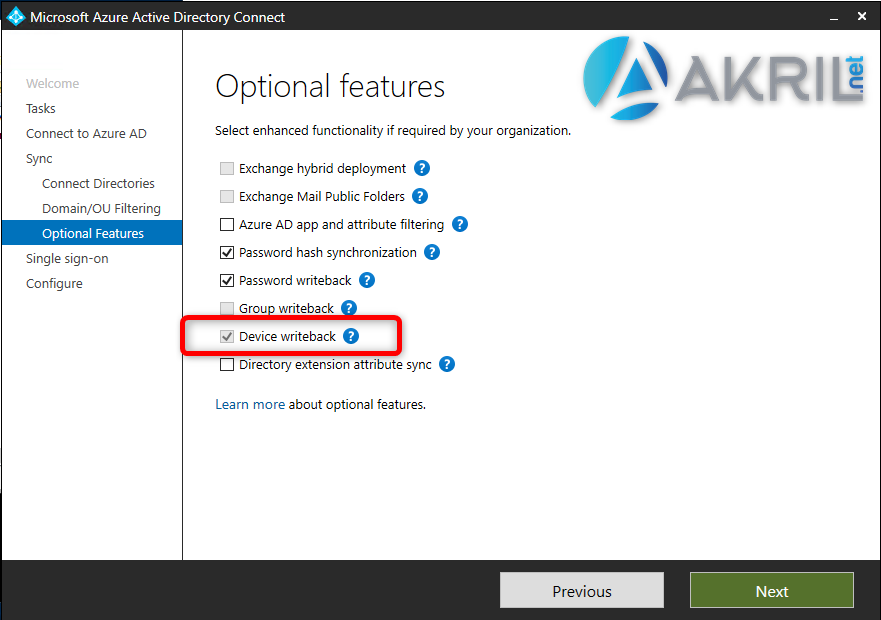

Voilà, c’est déjà terminé. Si vous exécutez à nouveau l’assistant AAD Connect, vous verrez désormais que l’option Device Writeback est active. 🙂

Notez que dans mon cas, j’utilise également les options Password hash synchronization et Password writeback.

Activation de Hybrid Azure AD Join

Le principe est très semblable pour activer Azure AD Hybrid Join. Relancez une nouvelle fois l’assistant d’AAD Connect en choisissant la même option que précédemment : Configure device options.

NB : Je vais passer certains screenshots que nous avons déjà vu précédemment. Si vous avez un doute et qu’il n’y a pas d’aperçu, optez pour l’option par défaut.

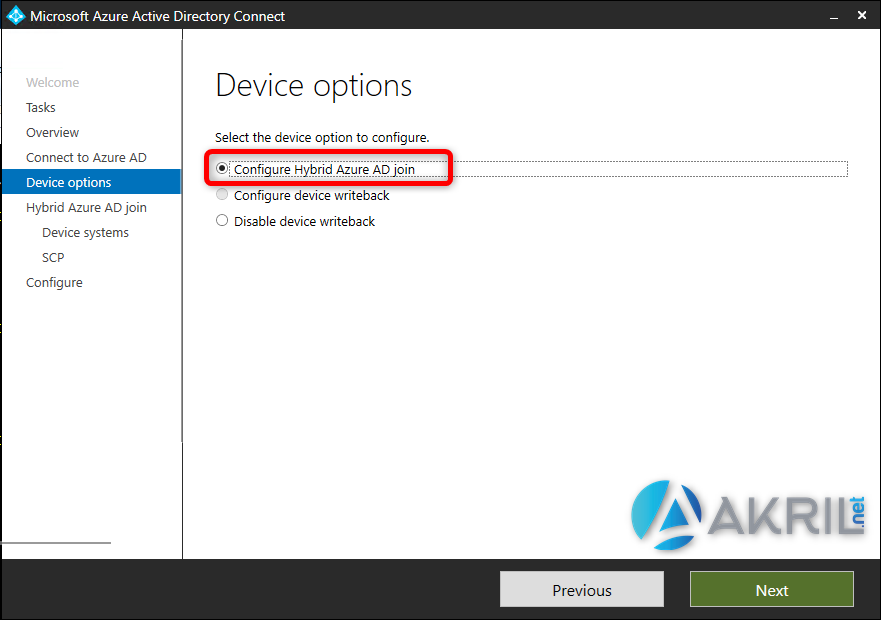

Choisissez encore l’option Configure device options.

Sélectionnez Configure Hybrid Azure AD join.

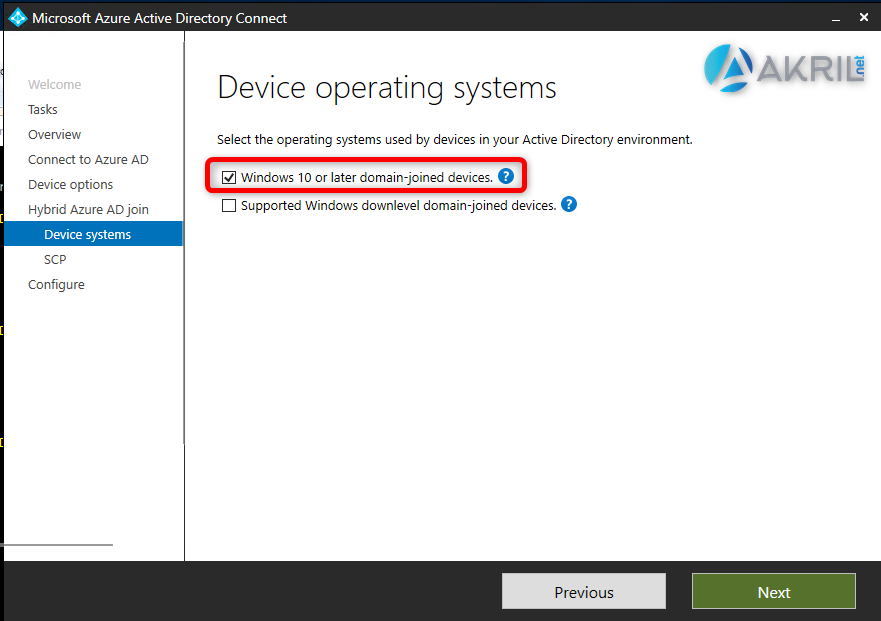

Dans mon cas, je ne dispose que de postes Windows 10 au sein de mon environnement. Je n’ai donc coché que l’option numéro 1. Adaptez en fonction de votre besoin.

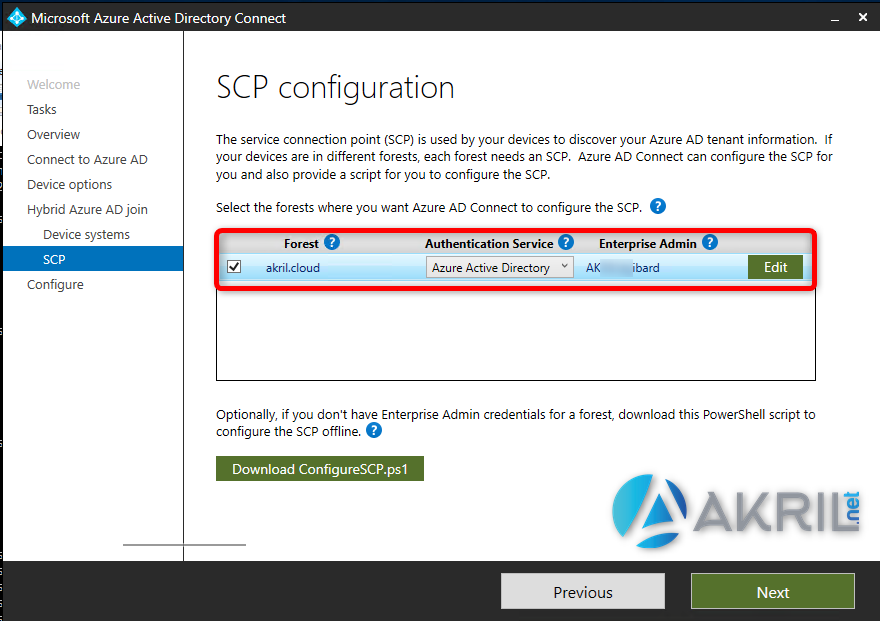

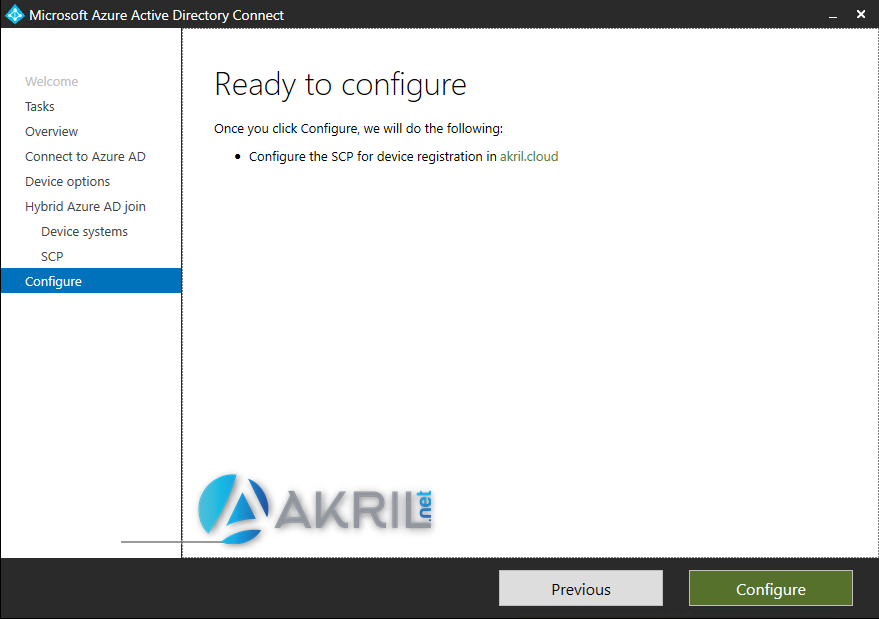

Même principe que précédemment, si vous exécutez l’assistant avec un compte Enterprise Administrator, l’assistant AAD Connect va préparer votre AD automatiquement. Si ce n’est pas possible dans votre contexte, demandez à votre admin d’exécuter le script PowerShell demandé.

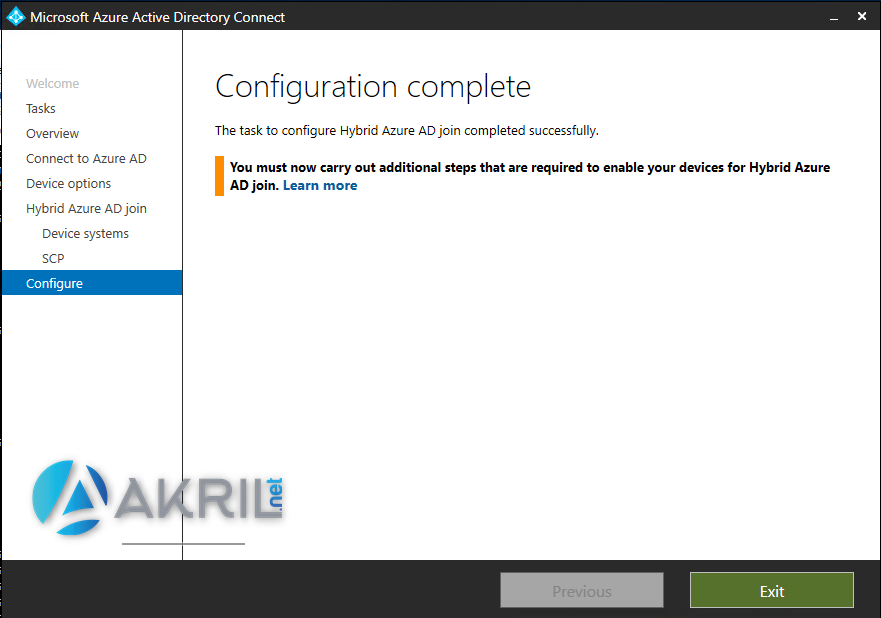

La configuration est terminée pour Azure AD Hybrid Join. Attention, cela peut parfois prendre plusieurs minutes (voir plus) pour voir les changements entre votre Tenant et votre infrastructure on-prem. Notez également que certaines tâches dépendent de votre synchronisation AAD Connect. N’hésitez donc pas à l’exécuter manuellement si besoin.

Tests avec 2 Workstations

Maintenant, pour bien comprendre le principe j’ai créé 2 machines virtuelles au sein de mon organisation.

Scénario 1 – VM membre

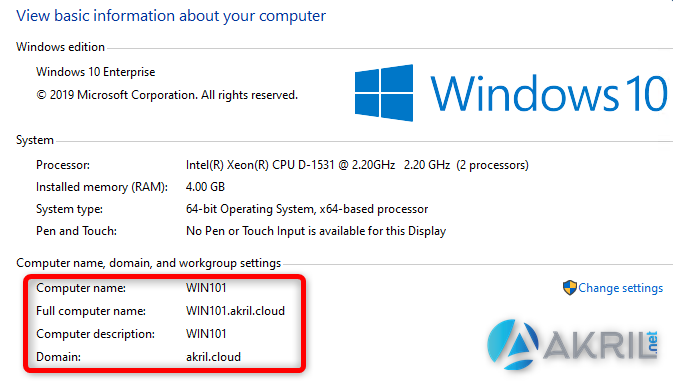

La machine WIN101 est sous Windows 10 et a été intégrée à mon domaine Active Directory on-prem.

Elle apparaît donc très logiquement au sein de mon AD local.

Je peux donc me connecter sur cette VM avec mon compte de domaine local classique.

Scénario 2 – VM non-membre

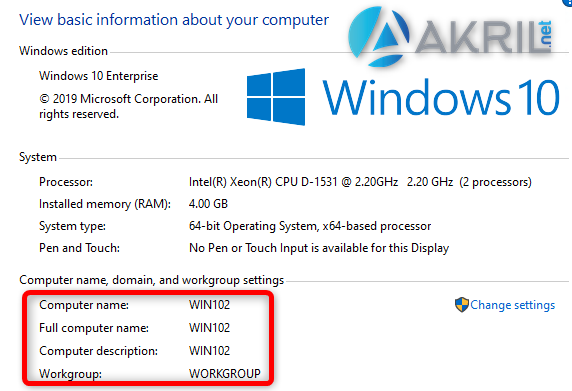

Je crée ensuite une seconde machine WIN102. Cette dernière n’est PAS intégrée à mon domaine Active Directory (WORKGROUP). Je ne peux donc me connecter qu’avec un compte Local.

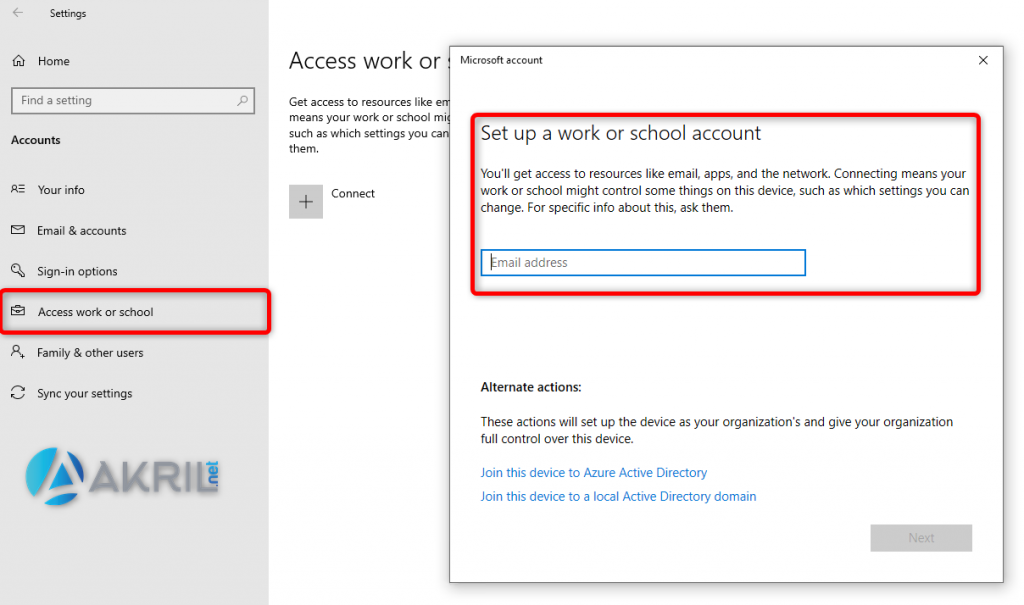

Je peux en revanche tout à fait m’identifier avec mon compte Azure Active Directory pour accéder à des services.

Analyse

Après quelques instants, nous allons voir que les 2 machines sont désormais visibles au sein de mon Azure Active Directory. Je pourrais donc tout à fait créer des règles ou stratégies pour limiter certains usages.

Dans mon cas les 2 machines sont conformes.

La machine dans le domaine on-prem est également Hybrid Azure AD joined. En revanche, la machine non-membre est uniquement Azure AD Joined – et elle m’a été associée – d’un point de vue identité. 😉

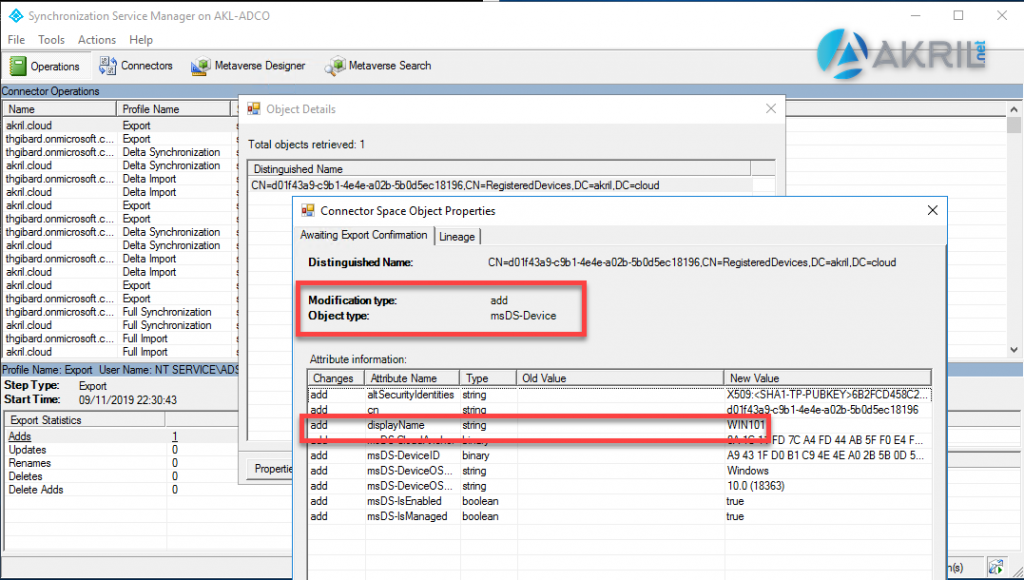

Nous pouvons également voir que la machine WIN101 a été synchronisée par l’AAD Connect.

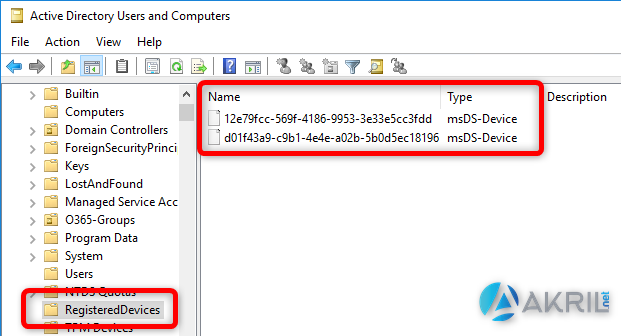

Et également, nous pouvons voir que notre OU RegisteredDevices a été remplie par de nouveaux objets (correspondant à notre 2 postes de travail Windows 10).

Nous pouvons également utiliser la commande suivante pour vérifier l’état de nos 2 machines : dsregcmd /status.

Cela nous confirme que la première machine – WIN101, est bien membre à la fois de l’AD on-prem et d’Azure AD.

En revanche, la 2nd machine WIN102 n’est membre que de l’Azure AD.

Nous verrons dans un prochain article en quoi tout cela peut nous intéresser notamment en termes de gestion grâce à Intune ! 🙂