Si vous utilisez pas un logiciel spécifique, sachez que Microsoft intègre depuis Windows XP un firewall au sein de son système d’exploitation. Il est basique mais a le mérite d’être simple à utiliser et surtout gratuit (puisque intégré à Windows).

Activer les logs du firewall de Windows

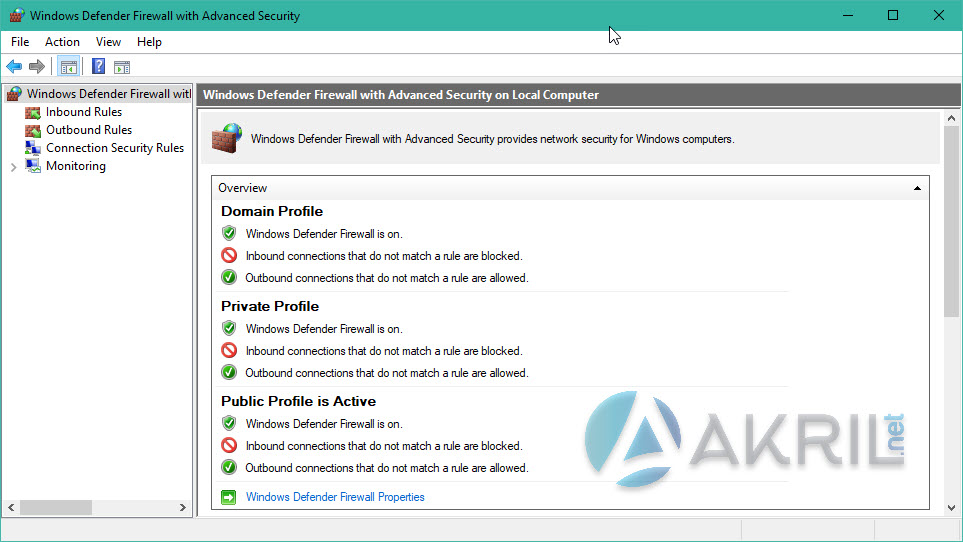

Vous pouvez y configurer différentes règles pour contrôler les flux entrants et sortants. Bien souvent, dans les scénarios les plus classiques, les flux sortants seront autorisés mais les flux entrants seront contrôlés.

Mais ce qui nous intéresse aujourd’hui c’est de voir comment nous pouvons activer et utiliser les logs du firewall de Windows. Dans la configuration par défaut, aucun fichier de log n’est généré par le pare-feu de Windows.

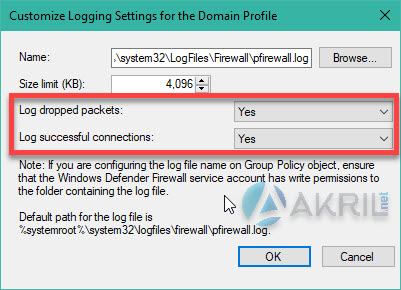

Pour activer, la génération d’un fichier log, vous devez aller dans les options avancées du pare-feu et cherchez l’option Logging.

Une fois dans les options, vous pourrez choisir d’enregistrer l’activité pour chaque périmètre : Domain Profile, Private Profile et Public Profile.

Ensuite, vous pouvez également choisir d’enregistrer uniquement les flux/paquets qui seraient refusés (dropped) et/ou acceptés (successful).

Vous pouvez aussi choisir de modifier l’emplacement du fichier log. Sinon, par défaut, il sera stocké à cet emplacement :

%systemroot%\system32\LogFiles\Firewall\pfirewall.log

Consulter les logs du firewall de Windows

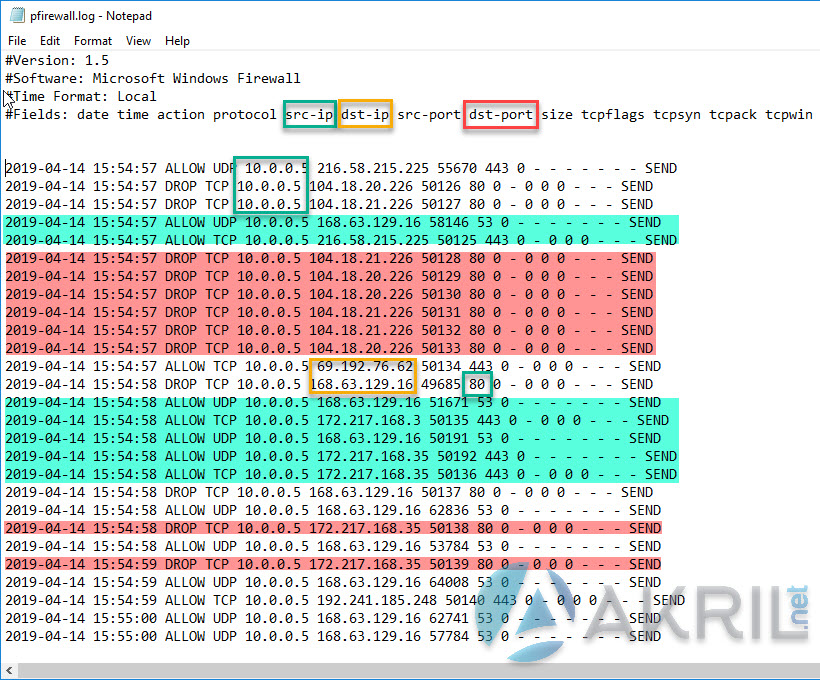

Pour pouvoir accéder à ce fichier, vous devrez ouvrir un éditeur de texte ayant des privilèges Administrateur. Il peut s’agir de NotePad, NotePad++ ou même de CMTrace (pour voir les logs en temps réel).

Une fois que c’est bon, il ne reste plus qu’à accéder à notre fichier log… et à l’interpréter. 🙂

L’indication ALLOW ou DROP permet de savoir si la connexion a été acceptée ou refusée. Vous retrouverez également l’IP source (votre IP) [src-ip] et l’IP de destination (dst-ip) vers laquelle il y a eu une tentative de connexion. Ainsi que bien entendu le port utilisé.

GPO et Troubleshooting

Dans la plupart des entreprises, la configuration du pare-feu Windows est automatiquement déployée sur l’ensemble des postes de travail d’un parc via GPO.

Si vous souhaitez réaliser la même GPO, vous trouverez le réglage qui vous intéresse à l’emplacement suivant :

Computer Configuration > Security Settings > Windows Defender Firewall with Advanced Security (x2) > Windows Defender Firewall Properties

J’ai utilisé ce fichier log un grand nombre de fois. Lorsqu’une application métier ne fonctionnait pas à cause de problèmes de flux, c’est un excellent point de départ pour analyser et retrouver quels sont les ports ou flux qui doivent être ouverts ! 🙂