Microsoft a annoncé, depuis déjà quelques jours, que les réglages appelés Security Defaults allaient bientôt être appliqués par défaut sur l’ensemble des tenants Office 365. Mais concrètement, qu’est-ce que ça veut dire ? Est-ce pour les admins ou tous les utilisateurs concernés ? Je vous propose de faire le point dans l’article ci-dessous. 🙂

Qu’est-ce que l’option Security Defaults dans Azure Active Directory ?

L’option appelée Security Defaults est présente dans tous les tenants Office 365 pour tous les clients. En effet, vous n’en avez peut-être pas conscience mais, vous aussi, vous avez accès à ce réglage. Il n’y a pas non plus de question de coût associé à ce réglage (et encore heureux puisqu’en plus Microsoft ne nous laisse pas le choix).

En fait, si votre tenant a été créé après octobre 2019, cette option est active par défaut sur les tenants – mais comme une très grande partie d’entreprises vous l’aurez probablement désactivé purement et simplement. A l’inverse si votre tenant a été créé avant cette date, l’option a été ajoutée mais elle a été laissée désactivée par Microsoft pour ne pas changer vos habitudes de manière brutale.

Mais concrètement, ça fait quoi ?

Les Security Defaults sont un ensemble de réglages qui permettent de drastiquement réhausser le niveau de sécurité de votre tenant en activation les comportements suivants :

- Les utilisateurs ont l’obligation de s’inscrire (on dit aussi s’enroller) à Azure MFA (en renseignant leur smartphone, Microsoft Authenticator, etc.) ;

- Même obligation pour les administrateurs ;

- Les utilisateurs doivent désormais utiliser Azure MFA lorsqu’ils accèdent à certaines ressources de l’entreprise ;

- Refus de l’utilisation de la Legacy Authentication au profit de la seule Modern Authentication ;

- Les administrateurs doivent disposer d’accès respectant les normes du Just-in-Time ou Just-Needed access – en utilisant Azure AD PIM par exemple.

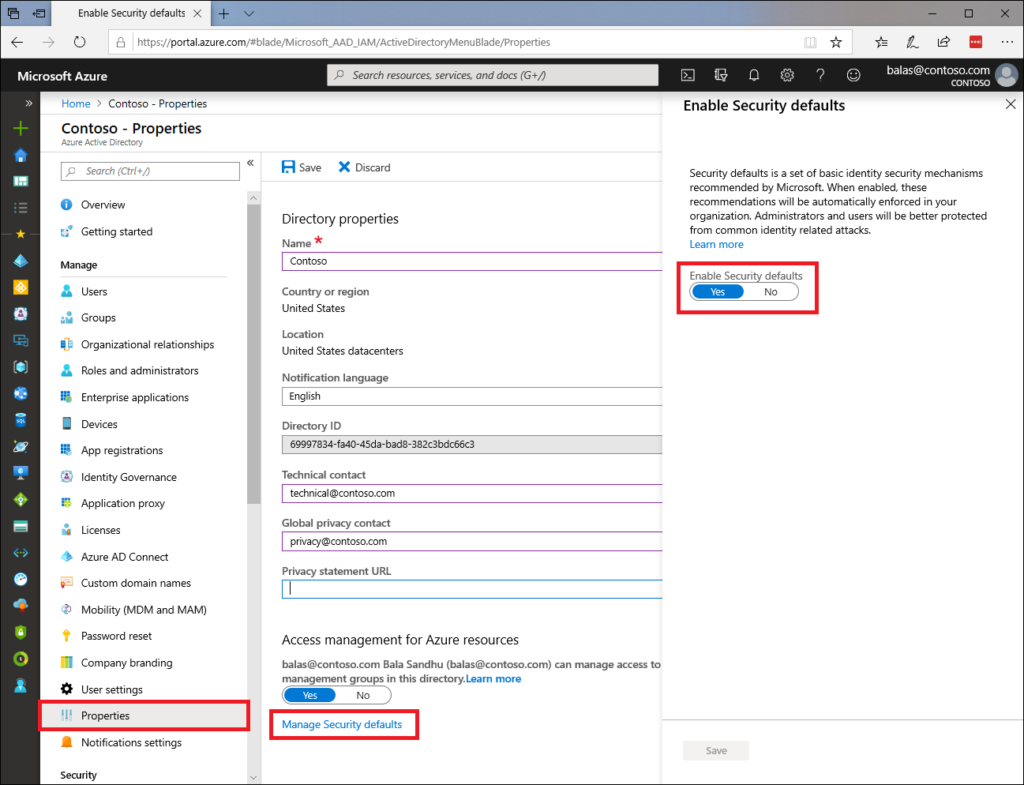

Jusqu’à présent, cet ensemble de sécurités pouvait être désactivement facilement et simplement dans votre portail Azure Active Directory puis Properties et tout en bas de la page, vous aviez un réglage Manage Security defaults. Vous pouviez alors désactiver cette option.

Et donc, pourquoi ça fait beaucoup de bruit ?

Et bien, même si la demande ne parait pas exceptionnelle en 2022, c’est surtout le fait que Microsoft ait choisi d’imposer cette décision à tous ces clients qui dérange. Alors bien évidemment Microsoft a tenté de convaincre mais il est normal que ce réglage finisse par être obligatoire.

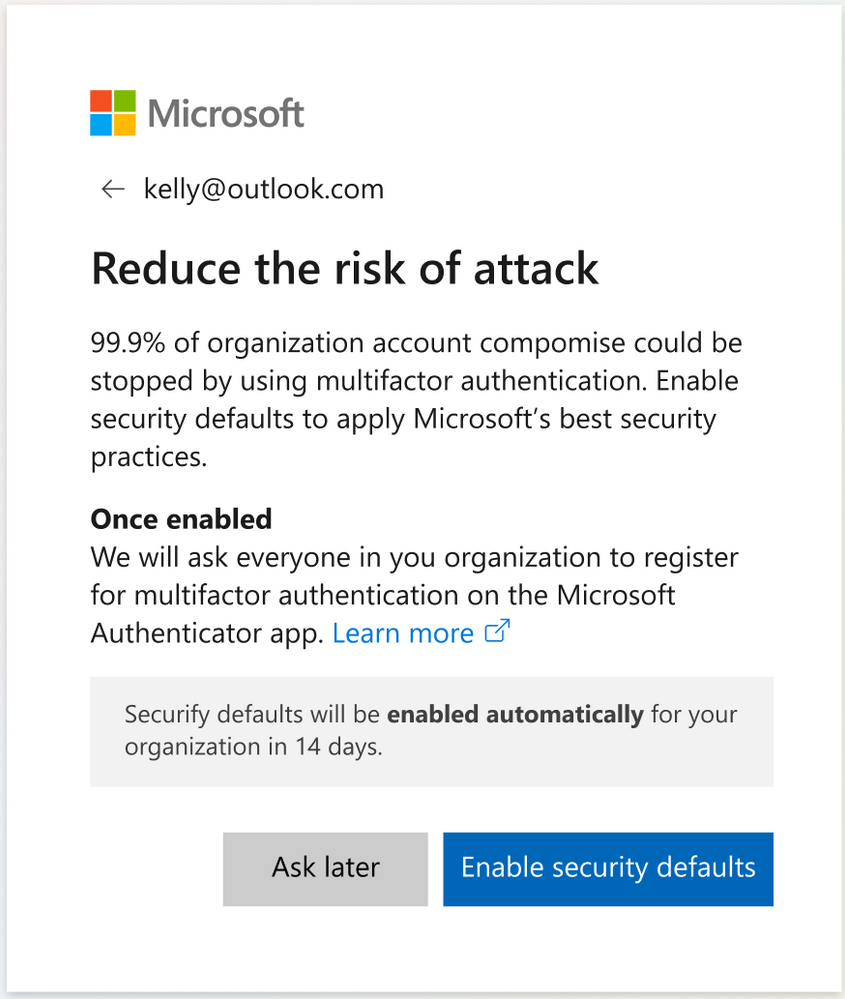

Vous avez donc dû ce genre de message lors de vos dernières connexions. Ou alors une invitation à vous enregistrer à Azure MFA mais que vous pouviez choisir d’ignorer. Ce n’est désormais plus possible.

Est-ce vraiment utile ?

La vérité c’est que OUI, l’utilisation d’un mécanisme d’authentification forte réduit de manière considérable le risque d’attaque. Puisque désormais il ne faut plus simplement votre identifiant et votre mot de passe mais il vous faudra aussi vous arracher votre smartphone (ainsi que la manière dont vous le déverrouillez).

Je comprends et je mesure que ce soit compliqué de forcer la main à vos utilisateurs. Mais après tout, ils utilisent probablement depuis un moment leur smartphone pour accéder à leur banque en ligne ou assurance ? Même les sites d’EDF, Bouygues Telecom et j’en passe envoient également désormais un token (SMS ou mail) avec un code spécifique pour garantir que c’est bien vous. Il est donc tout à fait normal que ce comportement devienne la norme au sein de votre entreprise ! 🔐

Plus d’infos sur le site de Microsoft en suivant ce lien.